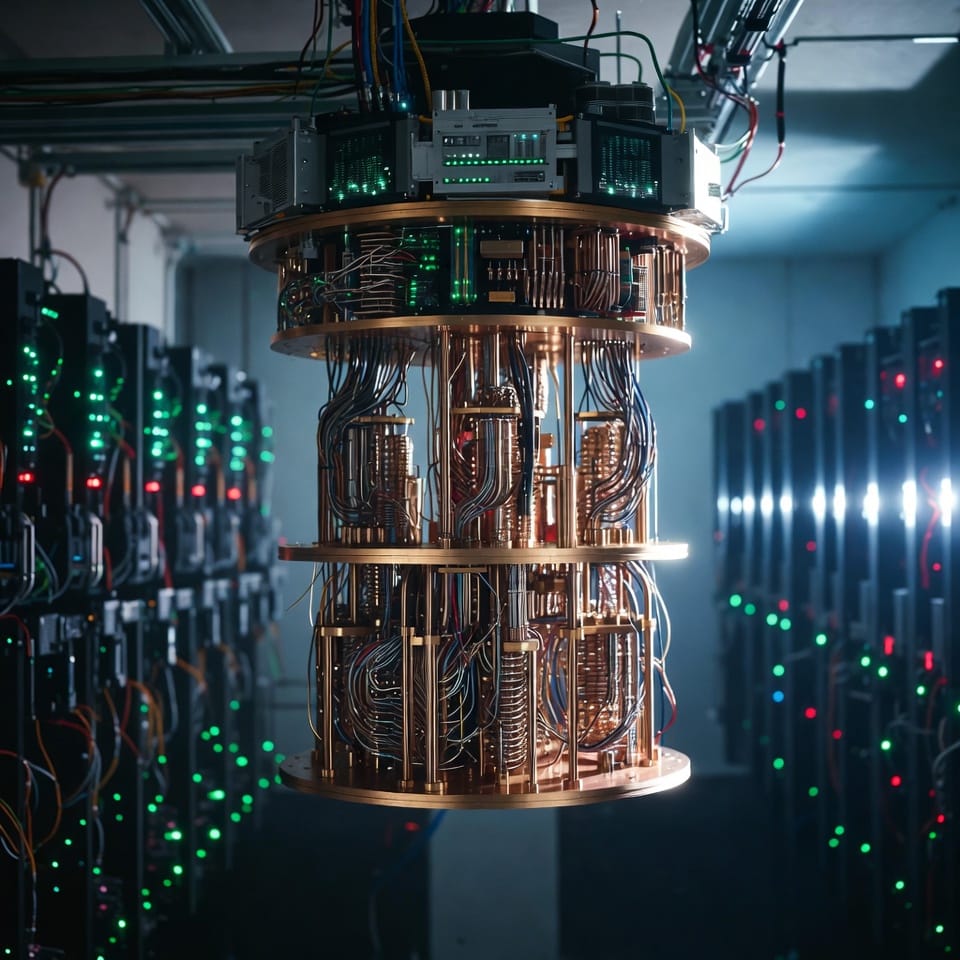

Реальна ли угроза квантовых компьютеров интернету в 2026 году?

Как мы знаем, уже существую квантовые компьютеры которые работают и выполняют конкретные задачи. Этот год стал переломным, потому что:

- Стандарты NIST: В 2024–2025 годах финально утвердили алгоритмы (ML-KEM, ML-DSA). 2026-й - это год, когда софт (Nginx, OpenSSL, браузеры) начал массово это поддерживать «из коробки».

- Дедлайны: Крупные корпорации и госсектора (особенно в США и ЕС) поставили 2026-й как год начала обязательного аудита. К 2030 году они планируют полностью забыть про старый RSA.

Стоит ли тебе волноваться?

Как владельцу ресурсов обычных сайтов:

- Пароли (PHP/Argon2id): Переходи сейчас. Это не про кванты, это просто хороший тон. Argon2id защитит тебя от обычного перебора на видеокартах, который в 2026-м стал пугающе быстрым.

- Сайт (Nginx/TLS): Если ты за Cloudflare — просто включи тумблер в админке. Это бесплатно и даст тебе статус «защищен от будущего». Если сервер голый — не торопись с ручной компиляцией, подожди обновления пакетов в твоем дистрибутиве Linux.

В 2026 году «квантовый апокалипсис» — это всё ещё страшилка для инвесторов и повод для обновления стандартов. Если вы админ или разработчик, важно быть в курсе, чтобы при следующем обновлении сервера просто выбрать нужные галочки.

Защита сайта (TLS/SSL)

Тут всё упирается в поддержку браузеров и веб-серверов. Мы переходим на гибридные механизмы обмена ключами.

- Алгоритм: Твой основной кандидат — ML-KEM (ранее Kyber). Это стандарт NIST.

- Что делать:

1. Cloudflare/Google: Если используется проксирование, они уже начали внедрять поддержку X25519MLKEM768. Достаточно просто включить это в панели управления.

2. Свой Nginx: Нужно ждать (или собирать самому) поддержку библиотеки liboqs (Open Quantum Safe) и OpenSSL 3.x с соответствующими провайдерами.

3. Зачем это сейчас: Чтобы предотвратить атаку "Store Now, Decrypt Later". Хакеры могут записыватьтрафик сегодня, чтобы расшифровать его через 10 лет.

Защита паролей (Hashing)

Тут хорошая новость: квантовые компьютеры почти не угрожают хеш-функциям. Алгоритм Гровера может ускорить перебор, но это фиксируется простым увеличением длины хеша.

- Рекомендация: Используй Argon2id.

- Почему: Это победитель Password Hashing Competition. Он устойчив и к классическому GPU-перебору, и к квантовому (при достаточных параметрах памяти и итераций).

- Параметры: Просто не жалей соли и выставляй длину хеша не менее 256 бит.

Не нужно пытаться сейчас полностью выпилить классику. Квантовые алгоритмы еще "сыроваты" в плане оптимизации ресурсов. Нужно использовать именно гибридную схему: классический ECDHE + постквантовый Kyber. Если один упадет, второй подстрахует.

Пример на PHP: Хеширование паролей (Argon2id)

Как говорилось ранее, для паролей квантовый компьютер — не такая большая угроза, как для ключей шифрования. Но переход на Argon2id — это стандарт де-факто для защиты от любых видов перебора.

<?php

// Твой пароль от пользователя

$password = 'super-secret-password';

// Хешируем с использованием Argon2id

// PHP сам подберет оптимальную соль

$hash = password_hash($password, PASSWORD_ARGON2ID, [

'memory_cost' => 65536, // 64MB RAM

'time_cost' => 4, // 4 итерации

'threads' => 2 // Параллельные потоки

]);

echo "Твой квантово-устойчивый хеш: " . $hash;

// Проверка пароля остается стандартной

if (password_verify($password, $hash)) {

echo "Доступ разрешен!";

}

?>Даже если алгоритм Гровера ускорит перебор, Argon2id настолько "тяжелый" для памяти, что стоимость атаки на квантовом железе будет космической.

Пример для Nginx: Постквантовый TLS

Тут всё сложнее. Обычный OpenSSL (версии 3.0 и ниже) "из коробки" PQC не умеет. Нам нужен либо OpenSSL 3.2+, либо сборка с библиотекой liboqs.

Если ты на переднем крае и используешь сборку с поддержкой группы X25519MLKEM768 (это гибрид классической кривой и Kyber), конфиг будет выглядеть так:

server {

listen 443 ssl http2;

server_name example.com; # Твой домен

ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem;

# Включаем поддержку гибридных протоколов (Kyber/ML-KEM)

# Эти названия зависят от того, с каким провайдером собран OpenSSL

ssl_curves x25519_kyber768:x25519:secp384r1;

# Оставляем только TLS 1.3 для максимальной защиты

ssl_protocols TLSv1.3;

# Рекомендуемые шифры

ssl_prefer_server_ciphers off;

location / {

proxy_pass http://localhost:8080;

}

}Тут нужно учесть:

- Клиенты: Nginx может отдавать Kyber, но если у пользователя старый Chrome или Safari, они просто "договорятся" на обычный X25519. Чтобы потестить, в Chrome нужно включить флаг:

chrome://flags/#enable-tls13-kyber. - Производительность: Постквантовые ключи больше по размеру. Будь готов к тому, что объем данных при "рукопожатии" (handshake) вырастет. На слабеньких VPS нагрузка на CPU может слегка подрасти.

- Cloudflare: Если твой сайт за Cloudflare — просто зайди в раздел SSL/TLS -> Edge Certificates и ищи тумблер Post-quantum TLS. Они сами всё сделают на своих серверах.